SI1511489406: Perbedaan revisi

| [revisi tidak terperiksa] | [revisi tidak terperiksa] |

| Baris 853: | Baris 853: | ||

<div style="font-size: 12pt;font-family: 'times new roman';text-align: justify;text-indent: 0.5in"> | <div style="font-size: 12pt;font-family: 'times new roman';text-align: justify;text-indent: 0.5in"> | ||

| − | <p style="line-height: 2">Menurut M. Ayyub (2014)<ref name="M. Ayyub, Bilal. 2014. Risk Analysis in Engineering and Economics, Second Edition. Boca Raton: CRC Press.">, Sistem dapat didefinisikan sebagai sekelompok elemen interaksi, saling terkait, atau saling bergantung yang bersama-sama membentuk keseluruhan kompleks yang dapat menjadi struktur fisik kompleks, proses, atau prosedur dari beberapa atribut yang diminati | + | <p style="line-height: 2">Menurut M. Ayyub (2014)<ref name="M. Ayyub, Bilal. 2014. Risk Analysis in Engineering and Economics, Second Edition. Boca Raton: CRC Press.">M. Ayyub, Bilal. 2014. Risk Analysis in Engineering and Economics, Second Edition. Boca Raton: CRC Press.</ref>, Sistem dapat didefinisikan sebagai sekelompok elemen interaksi, saling terkait, atau saling bergantung yang bersama-sama membentuk keseluruhan kompleks yang dapat menjadi struktur fisik kompleks, proses, atau prosedur dari beberapa atribut yang diminati. </p></div> |

| − | + | ||

<div style="font-size: 12pt;font-family: 'times new roman';text-align: justify;text-indent: 0.5in"> | <div style="font-size: 12pt;font-family: 'times new roman';text-align: justify;text-indent: 0.5in"> | ||

| − | <p style="line-height: 2">Menurut Sutarman (2012:13), Sistem adalah kumpulan elemen yang saling berhubungan dan berinteraksi dalam satu kesatuan untuk menjalankan suatu proses pencapaian suatu tujuan utama.</p></div> | + | <p style="line-height: 2">Menurut Sutarman (2012:13)<ref name="Sutarman. 2012. Pengantar Teknologi Informasi. Jakarta: Bumi Aksara.">Sutarman. 2012. Pengantar Teknologi Informasi. Jakarta: Bumi Aksara.</ref>, Sistem adalah kumpulan elemen yang saling berhubungan dan berinteraksi dalam satu kesatuan untuk menjalankan suatu proses pencapaian suatu tujuan utama.</p></div> |

<div style="font-size: 12pt;font-family: 'times new roman';text-align: justify;text-indent: 0.5in"> | <div style="font-size: 12pt;font-family: 'times new roman';text-align: justify;text-indent: 0.5in"> | ||

| − | <p style="line-height: 2">Sedangkan menurut Mohamad Subhan (2012:8) Sistem dapat diartikan sebagai suatu kumpulan atau himpunan dari unsur komponen atau variable-variable yang terorganisasi, saling berinteraksi, saling tergantung satu sama lain dan terpadu. Sistem juga merupakan kumpulan elemen-elemen yang saling terkait dan bekerja sama untuk memproses masukan (input) yang ditujukan kepada sistem tersebut dan mengolah masukan tersebut sampai menghasilkan keluaran (output) yang diinginkan.</p></div> | + | <p style="line-height: 2">Sedangkan menurut Mohamad Subhan (2012:8)<ref name="Subhan, Mohamad. 2012. Analisa Perancangan Sistem. Jakarta: Lentera Ilmu Cendekia.">Subhan, Mohamad. 2012. Analisa Perancangan Sistem. Jakarta: Lentera Ilmu Cendekia.</ref> Sistem dapat diartikan sebagai suatu kumpulan atau himpunan dari unsur komponen atau variable-variable yang terorganisasi, saling berinteraksi, saling tergantung satu sama lain dan terpadu. Sistem juga merupakan kumpulan elemen-elemen yang saling terkait dan bekerja sama untuk memproses masukan (input) yang ditujukan kepada sistem tersebut dan mengolah masukan tersebut sampai menghasilkan keluaran (output) yang diinginkan.</p></div> |

<div style="font-size: 12pt;font-family: 'times new roman';text-align: justify;text-indent: 0.5in"> | <div style="font-size: 12pt;font-family: 'times new roman';text-align: justify;text-indent: 0.5in"> | ||

Revisi per 25 September 2017 10.28

PENERAPAN AUTENTIKASI SERTIFIKAT TRIDHARMA

DI SISTEM PESSTA+ BERBASIS YII FRAMEWORK

SEBAGAI MEDIA VALIDASI PADA

PERGURUAN TINGGI

SKRIPSI

Disusun Oleh:

NIM : 1511489406

NAMA : GILANG FRESANDY

JURUSAN SISTEM INFORMASI

KONSENTRASI SISTEM INFORMASI MANAJEMEN

SEKOLAH TINGGI MANAJEMEN DAN ILMU KOMPUTER

(2016/2017)

SEKOLAH TINGGI MANAJEMEN DAN ILMU KOMPUTER

(STMIK) RAHARJA

LEMBAR PENGESAHAN SKRIPSI

PENERAPAN AUTENTIKASI SERTIFIKAT TRIDHARMA

DI SISTEM PESSTA+ BERBASIS YII FRAMEWORK

SEBAGAI MEDIA VALIDASI PADA

PERGURUAN TINGGI

Disusun Oleh:

| NIM | : 151489406 |

| Nama | : Gilang Fresandy |

| Jenjang Studi | : Strata Satu |

| Jurusan | : Sistem Informasi |

| Konsentrasi | : Sistem Informasi Manajemen |

Disahkan Oleh :

Tangerang, 19 September 2017

| Ketua | Kepala Jurusan | ||||

| STMIK RAHARJA | Jurusan Sistem Informasi | ||||

| (Ir. Untung Rahardja, M.T.I) | (Nur Azizah, M.Akt.,M.Kom) | ||||

| NIP : 000594 | NIP : 078010 |

SEKOLAH TINGGI MANAJEMEN DAN ILMU KOMPUTER

(STMIK) RAHARJA

LEMBAR PERSETUJUAN PEMBIMBING

PENERAPAN AUTENTIKASI SERTIFIKAT TRIDHARMA

DI SISTEM PESSTA+ BERBASIS YII FRAMEWORK

SEBAGAI MEDIA VALIDASI PADA

PERGURUAN TINGGI

Dibuat Oleh :

| NIM | : 1511489406 |

| Nama | : Gilang Fresandy |

| Jenjang Studi | : Strata Satu |

| Jurusan | : Sistem Informasi |

| Konsentrasi | : Sistem Informasi Manajemen |

Telah disetujui untuk dipertahankan dihadapan Tim Penguji Ujian Komprehensif

Jurusan Sistem Informasi

Konsentrasi Komputer Akuntansi

Disetujui Oleh :

Tangerang, 19 September 2017

| Pembimbing I | Pembimbing II | ||

| ( Ir. Untung Rahardja, M.T.I., MM) | (Eka Purnama Harahap, S.Kom.) | ||

| NID : 99001 | NID : 16008 |

SEKOLAH TINGGI MANAJEMEN DAN ILMU KOMPUTER

(STMIK) RAHARJA

LEMBAR PERSETUJUAN DEWAN PENGUJI

PENERAPAN AUTENTIKASI SERTIFIKAT TRIDHARMA

DI SISTEM PESSTA+ BERBASIS YII FRAMEWORK

SEBAGAI MEDIA VALIDASI PADA

PERGURUAN TINGGI

Dibuat Oleh :

| NIM | : 1511489406 |

| Nama | : Gilang Fresandy |

| Jenjang Studi | : Strata Satu |

| Jurusan | : Sistem Informasi |

| Konsentrasi | : Sistem Informasi Manajemen |

Disetujui setelah berhasil dipertahankan dihadapan Tim Penguji Ujian Komprehensif

Jurusan Sistem Informasi

Konsentrasi Komputer Akuntansi

Tahun Akademik 2016/2017

Disetujui Penguji :

Tangerang, 19 September 2017

| Ketua Penguji | Penguji I | Penguji II | ||

| () | () | () | ||

| NID : | NID : | NID : |

SEKOLAH TINGGI MANAJEMEN DAN ILMU KOMPUTER

RAHARJA

LEMBAR KEASLIAN SKRIPSI

PENERAPAN AUTENTIKASI SERTIFIKAT TRIDHARMA

DI SISTEM PESSTA+ BERBASIS YII FRAMEWORK

SEBAGAI MEDIA VALIDASI PADA

PERGURUAN TINGGI

Disusun Oleh:

| NIM | : 1511489406 |

| Nama | : Gilang Fresandy |

| Jenjang Studi | : Strata Satu |

| Jurusan | : Sistem Informasi |

| Konsentrasi | : Sistem Informasi Manajemen |

Menyatakan bahwa Skripsi ini merupakan karya tulis saya sendiri dan bukan merupakan tiruan, salinan, atau duplikat dari Skripsi yang telah dipergunakan untuk mendapatkan gelar Sarjana Komputer baik di lingkungan Perguruan Tinggi Raharja maupun di Perguruan Tinggi lain, serta belum pernah dipublikasikan.

Pernyataan ini dibuat dengan penuh kesadaran dan rasa tanggung jawab, serta bersedia menerima sanksi jika pernyataan di atas tidak benar.

| Tangerang, 19 September 2017 | |

| Gilang Fresandy | |

| NIM. 1511489406 |

)*Tandatangan dibubuhi materai 6.000;

ABSTRACT

System development is a way to provide the latest innovations in Higher Education where the system created must be based on what is needed by Pribadi Raharja. PESSTA + comes with its newest feature of certificate authentication. Which is intended to complete and optimize Certificate Validation at PO Sidang where one of them there Certification and Tridharma Validation points, where the student must validate by submit via PESSTA + website and will be reviewed by PESSTA + officer. With the presence of authentication tridharma certificate in PESSTA + it can check the authenticity of the certificate wherever and whenever they want. And certificates will be well documented inside PESSTA +. So the bias officer is better at validating and reducing the potential for counterfeiting certificates. Design method using HIPO, Flowchart, UML (Unified Modeling Language) and SWOT. Test method using Black Box. And for PESSTA + program using Yii2 Framework. Implementation phase which is done is socialize PESSTA + system on Counselor Lecturer and Thesis students. This research is expected to increase the ease of student in PO Sidang meeting at Perguruan Tinggi Raharja.

Keywords : PESSTA+, Certificate Authentication, Certificate Validation

ABSTRAKSI

Pengembangan sistem adalah suatu cara untuk memberikan inovasi terbaru pada Perguruan Tinggi dimana sistem yang dibuat harus berdasarkan apa yang dibutuhkan para Pribadi Raharja. PESSTA+ hadir dengan fitur terbarunya yaitu autentikasi sertifikat. Yang dimaksudkan untuk melengkapi dan mengoptimalkan Validasi Sertifikat pada PO Sidang dimana salah satunya terdapat poin Validasi Sertifikat dan Tridharma, dimana mahasiswa harus melakukan validasi dengan cara submit via website PESSTA+ dan akan di review oleh petugas PESSTA+. Dengan hadirnya autentikasi sertifikat tridharma di PESSTA+ ini bisa mengecek keaslian dari sertifikatnya dimanapun dan kapanpun mereka inginkan. Dan sertifikat akan terdokumentasi dengan baik di dalam PESSTA+. Jadi petugas bias lebih baik lagi dalam melakukan validasi dan mengurangi potensi pemalsuan sertifikat. Metode perancangan menggunakan HIPO, Flowchart ,UML (Unified Modelling Language) dan SWOT. metode pengujian menggunakan Black Box. Dan untuk program PESSTA+ menggunakan Yii2 Framework. Tahap implementasi yang dilakukan adalah mensosialisasikan sistem PESSTA+ pada Dosen Pembimbingan dan Mahasiswa Ta/Skripsi. Penelitian ini diharapkan mampu meningkatkan kemudahan mahasiswa dalam submit PO Sidang merek pada Perguruan Tinggi Raharja.

Kata kunci: PESSTA+, Autentikasi Sertifikat, Validasi Sertifikat

Puji syukur alhamdulillah, penulis panjatkan kehadirat Allah SWT yang telah memberikan seribu jalan, sejuta langkah serta melimpahkan segala rahmat dan karunia-Nya, sehingga penulis dapat menyelesaikan Skripsi yang berjudul "PENERAPAN AUTENTIKASI SERTIFIKAT TRIDHARMA DI SISTEM PESSTA+ BERBASIS YII FRAMEWORK SEBAGAI MEDIA VALIDASI PADA PERGURUAN TINGGI".

Tujuan penulisan Laporan Skripsi ini adalah sebagai syarat dalam menyelesaikan program Strata Satu (S1) Jurusan Sistem Informasi pada Perguruan Tinggi Raharja. Sebagai bahan penulisan, penulis mengambil data dengan menggunakan beberapa metode seperti penelitian (observasi), wawancara dan beberapa sumber literature yang mendukung penulisan ini.

Hati kecil ini pun menyadari bahwa tanpa bimbingan dan dorongan dari semua pihak penyusunan laporan Skripsi ini tidak akan berjalan sesuai dengan yang diharapkan. Oleh karena itu pada kesempatan yang singkat ini, izinkanlah penulis menyampaikan selaksa pujian dan terimakasih kepada :

- Bapak Ir. Untung Rahardja, M.T.I., MM selaku Presiden Direktur Perguruan Tinggi Raharja dan juga sebagai Dosen Pembimbing Pertama yang telah berkenan memberikan bimbingan dan pengarahan kepada penulis.

- Bapak Dr. Po. Abas Sunarya, M.Si selaku Direktur Perguruan Tinggi Raharja

- Bapak Sugeng Santoso, M.Kom selaku Pembantu Ketua I Bidang Akademik STMIK Raharja.

- Ibu Nur Azizah, M.Akt.,M.Kom selaku Kepala Jurusan Sistem Informasi STMIK Raharja.

- Ibu Eka Purnama Harhap, S.Kom selaku Dosen Pembimbing Kedua yang telah memberikan Bimbingan dan memberikan pengarahan kepada Penulis.

- Ibu Indri Handayani, S.Kom., M.T.I. selaku Stakeholder selama menjalani Skripsi ini dengan Jabatan Staff di Perguruan Tinggi Raharja.

- Bapak dan Ibu Dosen Perguruan Tinggi Raharja yang telah memberikan ilmu pengetahuan kepada penulis. Kepada kedua Orang Tua yang tiada hentinya selalu memberikan suport, doa baik moril maupun materi.

- Rekan-rekan seperjuangan khususnya TimUR 3 dan Team SWAN.

- Seluruh Anggota dan Staff REC yang memberikan dukungan, arahan, dan masukan yang berarti dalam menyelesaikan Skripsi ini.

- Para Penyemangat dari berbagai lini.

Penulis menyadari bahwa dalam penulisan Laporan Skripsi ini masih jauh dari sempurna. Oleh karena itu kritik dan saran yang membangun, penulis harapkan sebagai pemicu untuk dapat berkarya lebih baik lagi. Semoga Laporan Skripsi ini bermanfaat bagi pihak yang membutuhkan.

| Tangerang, 24 Juli 2017 | |

| Gilang Fresandy | |

| NIM. 1511489406 |

Daftar isi

- 1 BAB I

- 2 BAB II

- 2.1 Teori Umum

- 2.2 Teori Khusus

- 2.3 Literature Review

- 3 BAB III

- 3.1 Sejarah Perguruan Tinggi Raharja

- 3.2 Visi, Misi, dan Tujuan Perguruan Tinggi Raharja

- 3.3 Moto Perguruan Tinggi Raharja

- 3.4 Arti Nama Raharja

- 3.5 Arti Green Campus

- 3.6 Arti Pribadi Raharaja

- 3.7 Struktur Organisasi

- 3.8 Pencapaian Perguruan Tinggi Raharja

- 3.9 Keunggulan Perguruan Tinggi Raharja

- 3.10 Kerjasama Raharja

- 3.11 Tugas dan Tanggung Jawab

- 3.12 Tata Laksana Sistem Yang Berjalan

- 3.13 Analisa Sistem Yang Berjalan

- 3.14 Permasalahan Yang Dihadapi dan Alternatif Pemecahan Masalah

- 3.15 User Requirement

- 4 BAB IV

- 4.1 Rancangan Sistem Yang Diusulkan

- 4.2 Rancangan Program

- 4.3 Tampilan Layar

- 4.4 Strategi

- 4.5 Testing

- 4.6 Evaluasi

- 4.7 Konfigurasi Sistem Yang Diusulkan

- 4.8 Implementasi

- 4.9 Estimasi Biaya

- 5 BAB V

- 6 DAFTAR PUSTAKA

DAFTAR GAMBAR

Gambar 1.1 Alur Kerja Validasi Sertifikat Pada PESSTA+

Gambar 2.1. Alur Kerja Umum Sebuah Aplikasi Yii Saat Menangani Permintaan

Gambar 2.2. Logo PESSTA+

Gambar 3.1 Perguruan Tinggi Raharja

Gambar 3.2 Green Campus

Gambar 3.3 Pribadi Raharja

Gambar 3.4 Struktur Organisasi Perguruan Tinggi Raharja

Gambar 3.5 Flowchart Validasi Sertifikat

Gambar 3.6 Use Case Diagram Validasi Sertifikat

Gambar 3.7 Activity Diagram Autentikasi Sertifikat

Gambar 3.8 Sequence Diagram Autentikasi Sertifikat

Gambar 4.1. Use Case Diagram Yang Diusulkan

Gambar 4.2 Activity Diagram Yang Diusulkan

Gambar 4.3 Sequence Diagram Yang Diusulkan

Gambar 4.4 Flowchart Sistem yang Diusulkan

Gambar 4.5 Rancangan HIPO

Gambar 4.6 Tampilan Layar Halaman Utama PESSTA+

Gambar 4.7 Tampilan Layar Halaman Utama Bagian Footer

Gambar 4.8 Tampilan Layar Sistem Autentikasi Sertifikat

Gambar 4.9 Tampilan Layar Sistem Autentikasi Sertifikat Jika Data Kode Verifikasi Sertifikat Ditemukan

Gambar 4.10 Tampilan Layar Sistem Autentikasi Sertifikat Jika Data Kode Verifikasi Sertifikat Tidak Ditemukan

Gambar 4.11 Tampilan Layar Panel Admin dengan Daftar Data Sertifikasi

Gambar 4.12 Tampilan Layar Panel Admin Untuk Menginput Data Sertifikasi

Gambar 4.13 Tampilan Kolom Search Sertifikat

Gambar 4.14 Tampilan Nama Mahasiswa/Peserta Sertifikasi

Gambar 4.15 Tampilan Nama Sertifikat

Gambar 4.16 Tampilan Tanggal Sertifikasi

Gambar 4.17 Tampilan Panel Admin

Gambar 4.18 Tampilan Kolom Search Data Pada Panel Admin

Gambar 4.19 Dan 4.20 Fitur Input Data Pada Panel Admin

Gambar 4.21 Fitur Edit Pada Panel Admin

Gambar 4.22 Fitur Hapus Data Pada Panel Admin

Gambar 4.23 Dan 4.24 Pencarian Dengan Menggunakan Kode Verifikasi Sertifikat

Gambar 4.25 Comments Pada Video Project

Gambar 4.26 Views Pada Video Project

Gambar 4.27 Sosialisasi Ke Mahasiswa

Gambar 4.28 Data Sertifikasi Sebanyak 30

DAFTAR TABEL

Tabel 3.1 Sejarah Perguruan Tinggi Raharja

Tabel 3.2 Jurusan/Prodi STMIK Raharja

Tabel 3.3 Jurusan/Prodi AMIK Raharja

Tabel 3.4 Visi Perguruan Tinggi Raharja

Tabel 3.5 Misi Perguruan Tinggi Raharja

Tabel 3.6 Tujuan Perguruan Tinggi Raharja

Tabel 3.7 Tugas dan Tanggung Jawab Presiden Direktur

Tabel 3.8 Tugas dan Tanggung Jawab Direktur

Tabel 3.9 Tugas dan Tanggung Jawab Pembantu (Bidang Akademik)

Tabel 3.10 Tugas dan Tanggung Jawab Pembantu Direktur II (Administrasi)

Tabel 3.11 Tugas dan Tanggung Jawab Pembantu Direktur III (Bidang Kemahasiswaan)

Tabel 3.12 Tugas dan Tanggung Jawab Asistwn Direktur Akademik

Tabel 3.14 Tugas dan Tanggung Jawab Asisten Direktur Finansial

Tabel 3.15 Tugas dan Tanggung Jawab Layanan Keuangan Mahasiswa (LKM)

Tabel 3.16 Tugas dan Tanggung Jawab Asisten Direktur Operasional

Tabel 3.17 Tugas dan Tanggung Jawab Layanan Registrasi Mahasiswa

Tabel 3.18 Tugas dan Tanggung Jawab Perkuliahan dan Ujian

Tabel 3.19 Analisa SWOT Sistem Berjalan

Tabel 3.20 Matriks Analisa SWOT yang Berjalan

Tabel 3.21 Elisitasi Tahap I

Tabel 3.21 Elisitasi Tahap II

Tabel 3.21 Elisitasi Tahap III

Tabel 3.21 Final Elisitasi

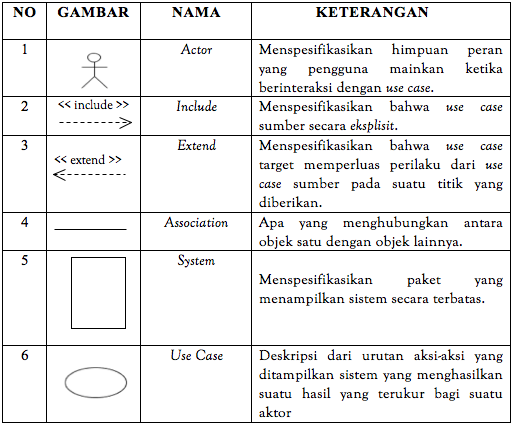

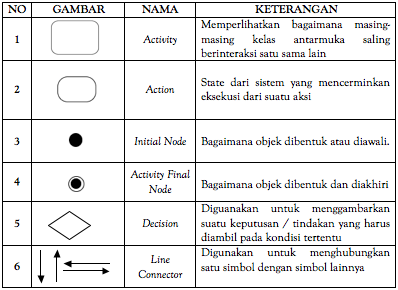

DAFTAR SIMBOL

DAFTAR SIMBOL USE CASE DIAGRAM

DAFTAR SIMBOL ACTIVITY DIAGRAM

DAFTAR SIMBOL SEQUENCE DIAGRAM

DAFTAR SIMBOL CLASS DIAGRAM

BAB I

Latar Belakang

Pada Perguruan Tinggi Raharja, terdapat sebuah sistem yaitu PESSTA+. Dimana PESSTA+ (Penilaian Sidang Skripsi dan Tugas Akhir) merupakan sebuah sistem validasi Penilaian Objektif Sidang yang dapat diakses secara mandiri dan online, sehingga mahasiswa dapat melakukan submit dimanapun dan kapanpun. Yang ditujukan untuk mempermudah mahasiswa dalam memenuhi 10 point Penilaian Objektif pada saat Sidang TA/Skripsi.

Peniruan atau pemalsuan adalah perbuatan dasar dari pencurian, yaitu sebuah upaya yang dilakukan untuk mendapatkan sesuatu yang nantinya akan di klaim oleh peniru. Dalam hal ini validasi merupakan sebuah metode dimana mencocokan suatu data dengan data lain guna mendapatkan informasi yang valid (benar) dan meminimalisir adanya kecurangan-kecurangan yang bisa saja terjadi. Sistem PESSTA+ dibuat untuk mempermudah proses validasi yang tadinya dilakukan secara manual dengan mengecek satu persatu dokumen yang ada.

Namun pada sistem yang berjalan, masih ada kekurangan seperti sistem validasi sertifikat yang dilakukan dengan cara submit hasil scan dari sertifikat tersebut. Hal ini sangat berpotensi untuk memicu terjadinya pemalsuan karena hasil dari scan itu bisa dimanipulasi dengan program pengolahan gambar untuk dijadikan scan sertifikat yang palsu.

Autentikasi adalah proses pengecekan identitas seorang pengguna sistem komunikasi pada proses login ke dalam sebuah sistem. pengguna yang telah lolos pengecekan identitas adalah pengguna resmi pada sistem, orang yang memiliki otoritas atas sistem, atau mungkin aplikasi yang berjalan pada sistem. Penggunaan sistem autentikasi diharapkan dapat membentuk sebuah sistem khusus, yang hanya dapat dipergunakan oleh orang-orang yang memiliki hak guna. Dalam penelitian ini autentikasi difokuskan kepada sertifikat. Dimana sertifikat bisa dicek keasliannya dengan melalui kode verifikasi yang sudah tersedia. Kode verifikasi dibuat berdasarkan dengan kode sertifikat dan juga tanggal pembuatan sertifikat. Hal ini guna mempermudah proses validasi pada sistem yang sudah ada.

Validasi dimaksudkan untuk memastikan suatu produk, layanan, atau sistem dan bagian-bagiannya menghasilkan sesuatu yang sesuai dengan kebutuhan dan persayaratan. Validasi dilakukan sebagai tindakan pembuktian atas suatu sistem atau dokumen dengan metode pembuktian yang sesuai dengan prosedur. Validitas mengarah kepada ketepatan interpretasi hasil penggunan suatu prosedur evaluasi sesuai dengan tujuan pengukurannya (Grondlund dalam Ibrahim & Wahyuni, 2012).

Maka dari itu penulis mengambil judul “Penerapan Autentikasi Sertifikat Tridharma di PESSTA+ Berbasis Yii Framework Sebagai Media Validasi Pada Perguruan Tinggi” untuk penelitian pada skripsi ini.

Rumusan Masalah

Setiap penelitian maka terlebih dahulu diketahui rumusan masalah, sebagai rincian pertanyaan yang menjadi hal penting dalam melakukan analisa. Selanjutnya akan di proses jawaban melalui pengumpulan data dari rumusan masalah tersebut dengan pemecahan masalah.

Pada alur kerja validasi sertifikat pada sistem PESSTA+ yaitu, mahasiswa mengakses PESSTA+ terlebih dahulu pada pesstaplus.raharja.ac.id, lalu mahasiswa login dengan menggunakan SSO untuk memasuki menu dashboard PESSTA+. Setelah itu mahasiswa bisa submit PO sertifikat tridharma di menu yang sudah tersedia pada PO nomor 6. Untuk cara submit mahasiswa harus mengupload terlebih dahulu hasil scan dari sertifikat tridharmanya, lalu mengcopy link foto yang sudah diupload untuk di letakkan pada field “link”. Selanjutnya petugas mereview hasil submit sertifikat tridharma, jika foto tidak tampil (forbidden) atau link salah maka submission tersebut ditolak, jika foto berhasil tampil dan sertifikat tersebut valid, maka submission tersebut diterima. Berdasarkan latar belakang diatas maka dapat ditarik beberapa permasalahan sebagai berikut:

Apakah sistem validasi sertifikat yang berjalan pada saat ini sudah optimal?

Bagaimana cara agar sistem validasi sertifikat dapat menghindari kecurangan?

3. Apakah hasil yang diharapkan dari penerapan sistem autentikasi sertifikat tridharma?

Berdasarkan permasalahan-permasalahan sudah dibahas melalui latar belakang dan juga perumusan masalah, maka dari itu penulis mengambil judul “Penerapan Autentikasi Sertifikat Tridharma di PESSTA+ Berbasis Yii Framework Sebagai Media Validasi Pada Perguruan Tinggi” untuk jadi penelitian Skripsi.

Ruang Lingkup Penelitian

Dengan hadirnya permasalahan yang sedemikian banyak, maka dari itu untuk mempermudah penulisan laporan skripsi dan juga menjadikannya lebih terstruktur serta berjalan dengan baik, maka dibutuhkan adanya suatu batasan masalah. Batasan-batasan masalah yang ada di dalam laporan ini meliputi:

Autentikasi Sertifikat hanya ada pada Sistem PESSTA+.

Login di sistem PESSTA+ dengan menggunakan SSO.

Submenu Cek Autentikasi pada sistem PESSTA+.

Textfield untuk memasukkan kode verifikasi pada sistem PESSTA+.

Tampilan Autentikasi pada sistem PESSTA +.

Tujuan dan Manfaat

Tujuan Penelitian

Tujuan penelitian adalah aspek-aspek yang ingin diperoleh dalam melakukan penelitian. Oleh karena itu sangat erat kaitannya dengan jenis penelitian yang dilakukan. Tujuan penelitian juga dapat berbeda karna bedanya masalah yang diteliti. Dengan memahami masalah dengan baik dan merumuskan tujuan akan dapat dilalui dengan baik pula. Sebaliknya jika masalah yang akan di teliti masih masih kabur, maka akan sulit bagi calon peneliti untuk merumuskan tujuan penelitian yang akan diteliti.

Tujuan penelitian sangat besar pengaruhnya terhadap komponen-komponen penelitian lain seperti metode, teknik, alat maupun generalisasi yang di peroleh. Tujuan penelitian yang menguraikan secara tegas dan jelas tujuan dilaksanakan penelitian objek penelitian yang dipilih tersebut untuk objek penelitian atau organisasi. Tujuan berkaitan jelas dengan rumusan masalah yang di tetapkan dan jawabannya ada pada kesimpulan penelitian.

Tujuan dari penelitian ini adalah:

Untuk mengetahui sistem validasi sertifikat yang berjalan pada saat ini sudah optimal.

Untuk mengetahui cara agar sistem validasi sertifikat dapat terhindar dari kecurangan.

Untuk mendapatkan hasil yang diharapkan dari penerapan sistem autentikasi sertifikat tridharma.

Manfaat Penilitian

Manfaat yang diambil dari suatu penelitian merupakan sebuah hasil dari terlaksananya suatu tujuan dan terjawabnya dari sebuah rumusan masalah yang secara akurat. Dalam manfaat penelitian ini diharapkan dapat memberikan suatu masukan yang sangat bermanfaat untuk informasi dan komunikasi yang belakangan ini banyak yang mendapatkan pelajaran dari beragam ilmu.

Adapun manfaat dari penelitian ini adalah:

Mengetahui sistem validasi sertifikat yang berjalan pada saat ini sudah optimal.

Mengetahui cara agar sistem validasi sertifikat dapat terhindar dari kecurangan.

Mendapatkan hasil yang diharapkan dari penerapan sistem autentikasi sertifikat tridharma.

Metode Penelitian

Metode Penelitian adalah kumpulan dari beberapa tahap atau kegiatan yang dilandasi oleh definisi, ideologis, dan gagasan yang menjadi acuan dalam penelitian yang akan dihadapi. Dalam penelitian ini memiliki prosedur dan langkah-langkah yang mesti diikuti, dengan mengetahui deskripsi yang akan dimulai dari sumber data, lokasi, dan waktu penelitian yang akan di himpun menjadi sebuah laporan dalam penelitian, dan akan menjadi pencapaian laporan atas tujuan pada penelitian tersebut.

Metode Pengumpulan Data

Metode penelitian merupakan kumpulan peraturan, prosedur dan kegiatan yang digunakan agar dapat disiplin. Penelitian merupakan suatu penyelidikan untuk mendapatkan sebuah pengetahuan, juga suatu penyelidikan agar mendapatkan sebuah masalah yang terdapat jawabannya. Rancangan ini menggambarkan peraturan dan langkah-langkah yang akan ditempuh, diolah, dikumpulkan yang nantinya akan di buat dalam bentuk laporan.

Pada metode pengumpulan data, penulis melakukan sejumlah tahapan adalah sebagai berikut:

Metode Observasi (Pengamatan)

Metode Wawancara

Metode Studi Pustaka

Peneliti sudah melakukan peninjauan secara langsung selama 4 minggu pada proses pemberian nilai validasi hibah dan data submit validasi hibah yang terdapat pada Perguruan Tinggi Raharja. Lalu dari peninjauan yang sudah dilakukan, peneliti dapat menghimpun data sebagai sumber informasi dalam hal membantu dalam proses pengamatan untuk pembentukan sistem tersebut.

Metode ini dilakukan dengan cara melakukan tanya jawab dengan pihak terkait pada Perguruan Tinggi Raharja secara langsung. Dan metode wawancara ini dilakukan bersama Ibu Indri Handayani, M. Kom selaku Stakeholder.

Metode ini berguna untuk memperoleh informasi dan juga data dari sejumlah sumber (literature), buku, dan beberapa jurnal untuk keperluan pengamatan serta perancangan yang terkait dalam laporan ini.

Metode Analisis Sistem

Setelah melalui metode pengumpulan data, metode analisis sistem merupakan salah satu bagian dari sebuah penelitian penting untuk dilakukan. Melanjutkan proses dari pengumpulan data, dimana data yang di dapatkan dari beberapa metode pengumpulan data dikumpulkan dan dijadikan sebagai sebuah strategi. Untuk mencapai sebuah strategi, perlu di dasari atas adanya sebuah pengelompokan yang ditinjau dari beberapa hal. Pengelompokan tersebut terekam dalam sebuah elisitasi kebutuhan dari tahap satu hingga final draft elisitasi yang diambil untuk mendapatkan sebuah strategi. Terdapat dua tinjauan dalam penyusunan elisitasi, yaitu tinjauan dari segi fungsional sistem dan non fungsional sistem.

Selain itu peneliti juga menggunakan metode analisa sistem yang digunakan yaitu berupa analisis SWOT. SWOT adalah sebuah metode prosedur analisis kondisi yang mengklarifikasi kondisi objek dalam empat kategori Strength (Kekuatan), Weakness (Kelemahan), Opportunity (Faktor Pendukung) dan Threat (Faktor Penghambat atau Ancaman). Sedangkan faktor analisa SWOT dibagi menjadi 2 faktor, yaitu faktor internal dan eksternal.

Metode perancangan yang digunakan untuk menjabarkan BAB IV yaitu dengan menggunakan metode perancangan sistem ini peneliti menggambarkan dalam bentuk sebuah gambaran diagram HIPO (Hierarchy Input Process Output), Prototype, dan juga menggunakan UML (Unified Modeling Language). Mind mapping sebagai kerangka penjelasan sistem dan flowchart sebagai rancangan langkah atau prosedur program.

Tahap perencanaan adalah tahap awal pengembangan sistem yang mendefinisikan perkiraan kebutuhan-kebutuhan sumber daya, seperti : perangkat fisik, metode dan anggaran yang sifatnya masih umum. Didalam tahapan ini juga dapat dilakukan langkah-langkah berupa :

Mendefinisikan masalah, menentukan tujuan sistem, mengidentifikasi kendala-kendala sistem dan studi kelayakan.

Metode Pengujian Sistem

Pengujian adalah proses eksekusi suatu program untuk menemukan kesalahan sebelum digunakan oleh pengguna akhir (end- user). Salah satu metode pengujian perangkat lunak yang digunakan adalah Black Box Testing. Black-Box Testing itu sendiri merupakan pengujian yang berfokus pada spesifikasi fungsional pada perangkat lunak, tester dapat mendefinisikan kumpulan kondisi input dan melakukan pengetesan pada spesifikasi fungsional program.

Sistematika Penulisan

Untuk kelancaran dalam membuat penyusunan laporan dan pembahasannya secara sistematis, maka penulisan laporan Skripsi ini terdiri dari beberapa sub bab dengan sistematika penulisan sebagai berikut:

BAB I PENDAHULUAN

Bab ini membahas mengenai informasi umum dari akar permasalahan yang ada, diantara nya latar belakang, rumusan masalah, ruang lingkup penelitian, tujuan dan manfaat penelitian, metode penelitian, lokasi penelitian, dan sistematika penelitian.

BAB II LANDASAN TEORI

Bab ini berisikan teori yang berupa pengertian dan definisi yang diambil dari kutipan buku yang berkaitan dengan penyusunan laporan skripsi serta beberapa literature review yang berhubungan dengan penelitian.

BAB III ANALISA SISTEM YANG BERJALAN

Bab ini membahas mengenai analisa gambaran serta sejarah singkat Perguruan Tinggi Raharja, tujuan Perguruan Tinggi Raharja, arti nama raharja, arti green campus, arti pribadi raharja, struktur organisasi, jurusan/prodi Perguruan Tinggi Raharja, permasalahan yang dihadapi serta alternatif pemecahan masalah, analisa sistem berjalan dengan menggunakan metode analisa SWOT dan elisitasi.

BAB IV RANCANGAN SISTEM YANG DIUSULKAN

Bab ini membahas mengenai rancangan sistem usulan, strategi, prosedur sistem usulan dengan menggunakan rancangan program HIPO (Hirarchy Plus Input Process Output) dan menggunakan UML (unified modeling language) , testing dengan menggunakan blackbox, evaluasi, konfigurasi sistem usulan, serta yang terakhir ada estimasi biaya.

BAB V PENUTUP

Bab ini membahas mengenai kesimpulan dan saran dari hasil analisa yang pada bab-bab sebelumnya.

DAFTAR PUSTAKA

LAMPIRAN

BAB II

Teori Umum

Konsep Dasar Sistem

Definisi Sistem

Menurut M. Ayyub (2014)[1], Sistem dapat didefinisikan sebagai sekelompok elemen interaksi, saling terkait, atau saling bergantung yang bersama-sama membentuk keseluruhan kompleks yang dapat menjadi struktur fisik kompleks, proses, atau prosedur dari beberapa atribut yang diminati.

Menurut Sutarman (2012:13)[2], Sistem adalah kumpulan elemen yang saling berhubungan dan berinteraksi dalam satu kesatuan untuk menjalankan suatu proses pencapaian suatu tujuan utama.

Sedangkan menurut Mohamad Subhan (2012:8)[3] Sistem dapat diartikan sebagai suatu kumpulan atau himpunan dari unsur komponen atau variable-variable yang terorganisasi, saling berinteraksi, saling tergantung satu sama lain dan terpadu. Sistem juga merupakan kumpulan elemen-elemen yang saling terkait dan bekerja sama untuk memproses masukan (input) yang ditujukan kepada sistem tersebut dan mengolah masukan tersebut sampai menghasilkan keluaran (output) yang diinginkan.

Berdasarkan 3 (tiga) definisi di atas dapat disimpulkan bahwa sistem adalah sekumpulan komponen dan elemen yang saling berinteraksi kompleks, saling terkait, dan saling bergantung untuk meproses input sehingga menjadi output untuk mencapai tujuan yang di inginkan.

Karakterisitik Sistem

Menurut Hutahean (2015:3), Suatu sistem mempunyai karakteristik atau sifat-sifat yang tertentu yaitu mempunyai komponen-komponen (components), batas sistem (boundary), lingkungan luar sistem (environments), penghubung (interface), masukan (input), keluaran (output), pengolah (process) dan sasaran (objectives) atau tujuan (goal). Komponen dari karakteristik sistem tersebut diantaranya yaitu:

Komponen (Components)

Batasan Sistem (Boundary)

Lingkungan Luar Sistem (Environments)

Penghubung Sistem (Interface)

Masukan Sistem (Input)

Keluaran Sistem (Output)

Pengolahan (Process)

Sasaran (Objectives) dan Tujuan (Goal)

Suatu sistem terdiri dari sejumlah komponen yang saling berinteraksi, yang artinya saling bekerjasama membentuk satu kesatuan. Komponen sistem terdiri dari komponen yang berupa subsistem atau bagian-bagian dari sistem.

Batas sistem merupakan daerah yang membatasi antara suatu sistem dengan sistem yang lain atau dengan lingkungan luarnya. Batasan sistem ini memungkinkan suatu sistem dipandang sebagai suatu kesatuan. Batasan suatu sistem menunjukan ruang lingkup (scope) dari sistem tersebut.

Lingkungan luar (environment) dari suatu sistem adalah diluar batas dari sistem yang mempengaruhi operasi sistem. Lingkungan dapat bersifat menguntungkan yang harus tetap dijaga dan yang merugikan yang harus dijaga dan dikendalikan, kalau tidak akan mengganggu kelangsungan hidup dari sistem.

Penghubung sistem merupakan media penghubung antara subsistem dengan subsistem lainnya. Melalui penghubung ini memungkinkan sumber-sumber daya mengalir dari subsistem ke subsistem lainnya. Keluaran (output) dari subsistem akan menjadi masukan (input) untuk subsistem lain melalui penghubung.

Masukan adalah energi yang dimasukan ke dalam sistem. Yang dapat berupa perawatan (maintenance input) dan masukan sinyal (signal input). Maintenance input adalah energi yang dimasukkan supaya sistem dapat beroperasi. Signal input adalah energi yang diproses untuk didapatkan keluaran. Contoh dalam sistem computer program adalah maintenance input sedangkan data adalah signal input untuk diolah menjadi informasi.

Keluaran sistem adalah hasil dari energi yang diolah dan diklasifikasikan menjadi keluaran yang berguna dan sisa pembuangan. Contoh komputer menghasilkan panas yang merupakan sisa pembuangan, sedangkan informasi keluaran yang dibutuhkan.

Suatu sistem dapat mempunyai suatu bagian pengolahan atau sistem itu sendiri sebagai pengolahnya. Pengolah yang akan merubah masukan menjadi keluaran.

Suatu sistem pasti mempunyai tujuan (goal) atau sasaran (objektives). Kalau suatu sistem tidak mempunyai sasaran maka operasi sistem tidak akan ada gunanya. Sasaran dari sistem sangat menentukan sekali masukan yang dibutuhkan sistem. Suatu sistem dikatakan berhasil bila mengenai sasaran aturan tertentu.

Klasifikasi Sistem

Menurut Hutahean (2015:6) Suatu sistem dapat diklasifikasikan dari beberapa sudut pandangan, diantaranya adalah sebagai berikut ini.

Klasifikasi sistem sebagai :

Sistem Abstrak (abstract system)

Sistem abstrak adalah sistem yang berupa pemikiran atau ide – ide yang tak tampak secara fisik.Sistem Fisik (physical system)

Sistem fisik merupakan sistem yang ada secara fisik.Sistem diklasifikasikan sebagai :

Sistem Alamiah (natural system)

Sistem alamiah adalah sistem yang terjadi melalui proses alam, tidak dibuat manusia. Misalnya sistem perputaran bumi.Sistem Buatan Manusia (human made system)

Sistem buatan manusia adalah sistem yang dibuat oleh manusia yang melibatkan interaksi manusia dengan mesin (human machine system).Sistem diklasifikasikan sebagai :

Sistem Tertentu (deterministic system)

Sistem tertentu adalah sistem yang beroperasi dengan tingkah laku yang sudah dapat di prediksi. Sebagai keluaran sistem yang dapat dilamarkan.Sistem Tak Tentu (probabilistic system)

Sistem tak tentu adalah sistem yang kondisi masa depannya tidak dapat di prediksi karena mengandung unsur probablistikSistem diklasifikasikan sebagai:

Sistem Tertutup (closed system)

Sistem tertutup merupakan sistem yang tidak terpengaruh dan tidak berhubungan dengan lingkungan luar, sistem bekerja secara otomatis tanpa ada turut campur tangan dari pihak diluarnya. Secara teoritis sistem tertutup ini ada, kenyataannya tidak ada sistem yang benar – benar tertutup, yang ada hanyalah relatively closed system.Sistem Terbuka (open system)

Sistem terbuka adalah sistem yang berhubungan dan terpengaruh dengan lingkungan luarnya. Sistem ini menerima input dan output keluaran untuk lingkungan luar atau subsistem lainnya. Karena sistem terbuka terpengaruh lingkungan luar maka harus mempunyai pengendali yang baik.

Konsep Dasar Informasi

Definisi Informasi

Menurut Ais Zakiyudin (2012:10) Informasi merupakan suatu sumber daya yang sangat dibutuhkan dalam organisasi. Informasi adalah data yang sudah diolah menjadi bentuk yang lebih berguna dan lebih berarti bagi yang menerimanya.

Rudy Tantra (2012:2) dalam bukunya Manajemen Proyek Sistem Informasi juga mengungkapkan tentang pengertian informasi yaitu, “Informasi dapat dipahami sebagai pemrosesan input yang terorganisir, memiliki arti, dan berguna bagi orang yang menerimanya. Data berbeda dengan informasi. Data dapat didefinisikan sebagai fakta-fakta yang masih mentah atau acak yang menjadi input untuk proses yang menghasilkan informasi”.

Menurut Hutahean (2015:9) dalam bukunya Konsep Sistem Informasi menjelaskan “Informasi adalah data yang diolah menjadi bentuk yang lebih berguna dan lebih berarti bagi penerimanya. Sumber informasi adalah data. Data kenyataan yang menggambarkan suatu kejadian-kejadian dan kesatuan nyata. Kejadian-kejadian (event) adalah kejadian yang terjadi pada saat tertentu.”

Dari ketiga penjelasan diatas jadi dapat disimpulkan bahwa informasi merupakan data-data yang telah diolah menjadi sesuatu yang berupa fakta dan suatu kejadian-kejadian dan kesatuan nyata yang berguna sehingga dapat dimanfaatkan oleh penerima informasi tersebut.

Kualitas Informasi

Kualitas suatu informasi tergantung dari 3 hal, yaitu informasi harus akurat, tepat waktu, dan relevan. Penjelasan tentang kualitas informasi tersebut dipaparkan di bawah ini menurut Tata Sutabri (2012:43) :

Akurat (Accurate)

Informasi harus bebas dari kesalahan-kesalahan dan tidak menyesatkan. Akurat juga berarti informasi harus jelas mencerminkan maksudnya. Informasi harus akurat karena biasanya dari sumber informasi sampai penerima informasi ada kemungkinan terjadi gangguan yang dapat mengubah atau merusak informasi tersebut.Tepat Waktu (Timeliness)

Informasi yang datang pada si penerima tidak boleh terlambat. Informasi yang sudah usung tidak akan mempunyai nilai lagi karena informasi merupakan suatu landasan dalam pengambilan keputusan. Bila pengambilan keputusan terlambat maka dapat berakibat fatal bagi organisasi.Relevan (Relevance)

Informasi tersebut mempunyai manfaat untuk pemakainya, dimana relevansi informasi untuk tiap-tiap individu berbeda tergantung pada yang menerima dan yang membutuhkan. Nilai informasi ditentukan oleh dua hal yaitu manfaat dan biaya. Suatu informasi dikatakan bernilai apabila manfaatnya lebih efektif dibandingkan dengan biaya mendapatkannya.

Konsep Dasar Teknologi Infomasi

Definisi Teknologi Informasi

Menurut Edy Irwansyah dan Jurike V. Moniaga (2012) Teknologi Informasi atau Information Technology adalah pengertian umum untuk berbagai jenis teknologi tersedia yang membantu manusia menjalani hidup dengan lebih mudah dan lebih baik dalam membuat, mengubah, menyimpan, mengkomunikasikan dan/atau menyebarkan informasi.

Sedangkan menurut Peppard & Ward (2016) Teknologi Informasi mengacu secara spesifik pada teknologi, perangkat keras, perangkat lunak, dan jaringan telekomunikasi, termasuk perangkat dari segala jenis: komputer, sensor, kabel, satelit, server, router, PC, telepon, tablet; Dan semua jenis perangkat lunak: sistem operasi, pengelolaan data, aplikasi perusahaan dan sosial dan alat produktivitas pribadi.

Kemudian menurut Brown, DeHayes, Hoffer, dan Perkins (2013) mereka mendefinisikan Teknologi Informasi adalah kombinasi dari teknologi komputer yang terdiri dari perangkat keras dan perangkat lunak untuk memproses dan menyimpan teknologi komunikasi informasi untuk melaksanakan distribusi informasi.

Dari ketiga pengertian diatas dapat disimpulkan bahwa Teknologi Informasi adalah suatu alat berteknologi yang dijalankan untuk melakukan proses dan mengirimkan informasi untuk melaksanakan distribusi informasi. Adapun kaitannya dengan penelitian ini yaitu Teknologi Informasi sangat dibutuhkan guna mendistribusikan informasi.

Fungsi Teknologi Informasi

Tangkap yaitu : Kompilasi catatan rinci aktivitas.

Pengolahan yaitu dengan cara : Mengkonversi, menganalisis , menghitung dan mensintesis segala bentuk data dan informasi.

Generasi yaitu: Mengorganisir informasi ke dalam bentuk yang bermanfaat.

Penyimpanan yaitu: Mempertahankan informasi untuk digunakan lebih lanjut.

Retrieval yaitu : Mencari dan disimpan menyalin data atau informasi untuk pengolahan lebih lanjut atau untuk transmisi ke pengguna lain.

Transmisi yaitu : Menyebarluaskan informasi melalui komunikasi jaringan .

Jenis-Jenis Teknologi Informasi

Menurut Reynolds (2016) dalam bukunya yang berjudul Information Technology for Managers menyebutkan bahwa Teknologi Informasi (IT) terbagi kedalam tiga jenis yaitu:

Personal IT (Teknologi Informasi Personal)

Personal IT mencakup sistem informasi yang meningkatkan produktivitas pengguna individual dalam melakukan tugas yang berdiri sendiri. Contohnya termasuk perangkat lunak produktivitas pribadi seperti pengolah kata, presentasi, dan perangkat lunak spreadsheet; Sistem pendukung keputusan dan sistem pembelajaran online.Group IT (Teknologi Informasi Grup)

Dalam lingkungan kerja global yang bergerak cepat saat ini, kesuksesan bergantung pada kemampuan kita untuk berkomunikasi dan berkolaborasi dengan orang lain, termasuk rekan kerja, kolega, klien, dan pelanggan. Group IT mencakup informasi yang meningkatkan komunikasi dan mendukung kolaborasi antar anggota kelompok kerja. Contohnya termasuk penggunaan konferensi web, wiki, dan direktori perusahaan elektronik.Enterprise IT (Teknologi Informasi Perusahaan)

Enterprise IT mencakup sistem informasi yang digunakan organisasi untuk menentukan interaksi terstruktur di antara karyawan mereka sendiri dan/atau dengan pelanggan eksternal, pemasok, agen pemerintah, dan mitra bisnis lainnya. Implementasi sistem yang berhasil ini seringkali membutuhkan perancangan ulang radikal proses kerja mendasar dan otomatisasi proses baru. Prosesi target dapat mencakup aktivitas internal murni dalam organisasi (seperti daftar gaji) dan aktivitas pendukung yang mendukung pelanggan dan pemasok eksternal. Tiga contoh dari perusahaan IT adalah pemrosesan transaksi, perusahaan, dan sistem antarorganisasi.

Konsep Dasar Analisa Sistem

Definisi Analisa Sistem

Menurut Muslihudin & Oktafianto (2016) Analisis sistem adalah sebuah istilah yang secara kolektif mendeskripsikan fase-fase awal pengembangan sistem. Analisis sistem adalah teknik pemecahan masalah yang menguraikan bagian-bagian komponen dengan mempelajari seberapa bagus bagian-bagian komponen tersebut bekerja dan berinteraksi untuk mencapai tujuan mereka.

Menurut Yakub (2012:142), Analisa sistem dapat diartikan sebagai suatu proses untuk memahami sistem yang ada, dengan menganalisa jabatan dan uraian tugas (business users), proses bisnis (business prosess), ketentuan atau aturan (business rule), masalah dan mencari solusinya (business problem and business soulution), dan rencana-rencana perusahaan (business plan).

Lalu menurut Mulyani (2016), Analisis sistem merupakan suatu teknik penelitian terhadap sebuah sistem dengan menguraikan komponen-komponen pada sistem tersebut dengan tujuan untuk mempelajari komponen itu sendiri serta keterkaitannya dengan komponen lain yang membentuk sistem sehingga didapat sebuah keputusan atau kesimpulan mengenai sistem tersebut baik itu kelemahan ataupun kelebihan sistem.

Dari ketiga definisi diatas maka bisa disimpulkan bahwa analisa sistem adalah suatu teknik pemecahan masalah yang mengurai bagian-bagian komponen untuk memahami sistem yang ada dengan tujuan untuk mempelajari komponen itu sendiri beserta kaitannya satu sama lain sehingga mendapatkan sebuah keputusan atau kesimpulan mengenai sistem itu sendiri baik itu kelemahan maupun kelebihan sistem.

Prinsip-Prinsip Analisa Sistem

Ada 5 prinsip-prinsip analisis sistem menurut Jaluanto Sunu Punjul Tyoso (2016) yaitu:

Mendefinisikan masalah. Masalah yang akan dipecahkan dengan sistem diatur berkenaan dengan lingkungan tempat sistem berinteraksi.

Menyatakan sasaran sistem. Tujuan umum dan khusus yang ingin dicapai yang berkaitan dengan keefektifan ditetapkan dan diumumkan kepada pihak-pihak yang berkepentingan.

Menetapkan batas sistem (system boundaries). Pembatas antara sistem yang baru dengan lingkungannya harus diperinci. Hubungan sistem (interface) yang berkaitan dengan masukan dan keluaran yang harus ditegaskan.

Menetapkan kendala sistem. Kendala pada sistem dan proses pengembangannya, seperti biaya dan jangka waktu untuk pengembangan sistem, harus dipastikan.

Dekomposisi Sistem. Sistem dipecah kedalam sub-subsistem yang saling terkait dan berhubungan dengan lingkungannya. Hubungan antar susbistem ditentukan sehingga seorang analais mampu melihat sistem dengan terinci. Subsistem yang berada pada tingkat bawah lah yang nantinya dirancang dan menjadi bagian sistem yang ditetapkan.

Fungsi Analisa Sistem

Adapun fungsi-fungsi dari analisa sistem adalah:

Mengidentifikasi masalah-masalah kebutuhan pemakai (user)

Menyatakan secara spesifik sasaran yang harus dicapai untuk memenuhi kebutuhan pemakai

Memilih alternatif-alternatif metode pemecahan masalah yang paling tepat.

Merencanakan dan menerapkan rancangan sistemnya. Pada tugas atau fungsi terakhir dari analisa sistem menerapkan rencana rancangan sistemnya yang telah disetujui oleh pemakai.

Definisi Sertifikat

Sertifikat adalah secarik surat sebagai tanda pengakuan bahwa pseseorang menguasai kompetensi tertentu, telah mengikuti suatu event, atau tanda kepemilikan suatu barang. Sertifikat juga dapat dilengkapi dengan security printing untuk menjamin keaslian serrtifikat yang dikeluarkan suatu lembaga.

E-Sertifikat adalah pengganti sertifikat yang tujuannya adalah untuk memangkas biaya pada pelaksanaan seminar maupun lomba. Cara ini diakui efektif dan tidak mengurangi sedikitpun nilai dari sertifikat itu sendiri. E Sertifikat ini bisa anda print sendiri dalam artian anda diberi sertifikat dalam bentuk softcopy. E Sertifikat ini sah karena sudah di atur dalam Undang-Undang No. 11 Tahun 2008 tentang Informasi dan Transaksi Elektronik (“UU ITE”).

Definisi Validasi

Menurut Mardatillah, dkk (2013) Validasi adalah proses permintaan persetujuan atau pengesahan terhadap kesesuaian model yang dibuat dengan kebutuhan pihak perusahaan. Untuk mendapatkan pengakuan kesesuaian tersebut, validasi dilakukan dengan melibatkan pihak yang ahli sesuai dengan bidang terkait ataupun pihak yang menggunakan model tersebut.

Menurut Pirkle (2013), Validasi adalah metode yang dapat mengingatkan kita akan kegagalan atau keberhasilan kecerdasan moral dan dapat ditingkatkan saat siswa kita diberi kesempatan untuk belajar tentang kebajikan yang mengarah pada kecerdasan moral dan kemudian mengadopsi kebiasaan moral dan kebajikan yang mereka lihat pada orang lain.

Menurut Ho (2014), Validasi adalah bagian penting dari aplikasi apapun. Aturan validasi yang diterapkan pada objek domain memastikan bahwa semua data bisnis terstruktur dengan baik dan memenuhi semua definisi bisnis. Kasus yang ideal adalah bahwa semua aturan validasi dipelihara di lokasi yang terpusat, dan seperangkat aturan yang sama diterapkan pada jenis data yang sama, tidak peduli sumber data mana yang berasal (misalnya dari masukan pengguna melalui aplikasi web, Dari aplikasi jarak jauh melalui layanan web, dari pesan JMS, atau dari file).

Dari ketiga definisi diatas dapat ditarik kesimpulan bahwa validasi adalah proses permintaan persetujuan atau pengesahan terhadap kesesuaian suatu data dengan memastikan bahwa bahwa sema data telah memenuhi kriteria dari validasi itu sendiri.

Teori Khusus

Konsep Dasar Autentikasi

Definisi Autentikasi

Menurut McAndrew (2016) Autentikasi mempunyai arti bahwa penerima (Bob) bisa memverifikasi bahwa pesan itu memang dikirim oleh pengirim (Alice). Pada hari-hari pra komputer, autentikasi bisa dilakukan dengan menggunakan tanda tangan atau bahkan segel lilin. Terkecuali untuk kemungkinan pemalsuan, kehadiran receiver tersebut menjamin penerima pesan itu asli. Sidik jari adalah prosedur autentikasi standar lainnya, mudah didapat dan diverifikasi.

Sedangkan menurut Wikipedia, Autentikasi (dari bahasa Yunani: αὐθεντικός authentikos, "nyata, asli", dari αὐθέντης authentes, "author") adalah tindakan untuk mengkonfirmasi kebenaran atribut satu potong data (datum) yang diklaim benar oleh entitas.

Lalu dikutip dari website Yii Framework, “Autentikasi adalah verifikasi apakah seseorang itu adalah orang yang berhak. Biasanya melibatkan username dan password, tapi dapat menyertakan metode lain yang menunjukan identitas, seperti kartu pintar, sidik jari, dll.”

Dari ketiga definisi diatas, dapat ditarik kesimpulan bahwa autentikasi merupakan sebuah metode verifikasi sesuatu kebenaran data yang di klaim benar oleh entitas. Juga sebagai sesuatu pembuktian dari keberhakan seseorang atas sesuatu yang dia miliki.

Metode-Metode Autentikasi

Autentikasi bertujuan untuk membuktika siapa anda sebenarnya, apakah anda benar-benar orang yang anda klaim sebagai dia (who you claim to be). Ada banyak cara untuk membuktikan siapa anda. Metode autentikasi bisa dilihat dalam 4 kategori metode:

Something You Know

Ini adalah metode autentikasi yang paling umum. Cara ini mengandalkan kerahasiaan informasi, contohnya adalah password dan PIN. Cara ini berasumsi bahwa tidak ada seorangpun yang mengetahui rahasia itu kecuali anda seorang.Something You Have

Cara ini biasanya merupakan faktor tambahan untuk membuat autentikasi menjadi lebih aman. Cara ini mengandalkan barang yang sifatnya unik, contohnya adalah kartu magnetic/smartcard, hardware token, USB token dan sebagainya. Cara ini berasumsi bahwa tidak ada seorangpun yang memiliki barang tersebut kecuali anda seorang.Something You Are

Ini adalah metode yang paling jarang dipakai karena faktor teknologi dan manusia juga. Cara ini menghandalkan keunikan bagian-bagian tubuh anda yang tidak mungkin ada pada orang lain seperti sidik jari, suara atau sidik retina. Cara ini berasumsi bahwa bagian tubuh anda seperti sidik jari dan sidik retina, tidak mungkin sama dengan orang lain.Something You Do Melibatkan bahwa setiap user dalam melakukan sesuatu dengan cara yang berbeda. Contoh : Penggunaan analisis suara (voice recognition), dan analisis tulisan tangan.

Faktor-Faktor Autentikasi

Tiga jenis faktor autentikasi yang umum digunakan adalah:

Sesuatu yang diketahui oleh pengguna Contoh: password,passphrase, dan PIN (Personal Identification Number)

Sesuatu yang dimiliki oleh pengguna Contoh: ID card, kartu kredit, telepon seluler, dan perangkat token

Sesuatu yang ‘ada’ pada pengguna Contoh: sidik jari, DNA, suara, pola retina.

Konsep Dasar Yii

Definisi Yii

Menurut Portwood (2014) , Yii adalah sebuah PHP framework dengan kinerja tinggi, cepat, open source, dan berkembang pesat yang dapat digunakan untuk mengembangkan aplikasi web modern. Ini menyediakan toolkit untuk mengembangkan proyek pribadi dan aplikasi ennterprise.

Menurut Safronov dan Winesett (2014), Yii adalah framework aplikasi berbasis PHP yang dibangun di seputar pola komposisi Model-View-Controller.

Menurut Mumm dan Safronov (2013), Yii adalah framework open source untuk aplikasi web yang dibangun dengan bahasa scripting PHP. Ini pertama kali rils di akhir tahun 2008 ke dunia yang penuh dengan kerangka kerja yang bersaing untuk pangsa pasar.

Sedangkan pada penjelasan di website Yii Framework, Yii adalah framework pengembangan aplikasi web open source yang ditulis dalam PHP5 yang mempromosikan desain bersih, DRY design dan mendorong perkembangan pesat. Ini bekerja untuk merampingkan pengembangan aplikasi Anda dan membantu memastikan produk akhir yang sangat efisien, dapat diperluas, dan dapat dipelihara.

Alur Kerja Yii Framework

Diagram dibawah ini memperlihatkan alur kerja umum sebuah aplikasi Yii saat menangani permintaan pengguna:

Pengguna membuat permintaan dengan URL http://www.example.com/index.php?r=post/show&id=1 dan server Web menangani permintaan dengan manjalankan script boostrap index.php.

Script boostrap membuat sebuah instance aplikasi dan menjalankannya.

Aplikasi mendapatkan rincian informasi permintaan pengguan dari komponen aplikasi bernaman request.

Aplikasi menentukan controller dan aksi yang diminta dengan bantuan komponen aplikasi bernama urlManager. Dalam contoh ini, controller adalah post yang merujuk pada kelas PostController; dan aksi adalah show yang arti sebenarnya ditentukan oleh controller.

Aplikasi membuat instance controller yang diminta untuk selanjutnya menangani permintaan pengguan. Controller menentukan aksi show merujuk pada sebuah metode bernama actionShow dalam kelas controller, kemudian membuat dan menjalankan filter(contoh control akses, pengukuran) terkait dengan aksi ini. Aksi dijalankan oleh filter.

Aksi membaca Post Model di mana ID adalah 1 dari database.

Aksi menyiapkan view(tampilan) bernama show dengan model Post.

Aksi menyiapkan view(tampilan) bernama show dengan model Post.

View membaca dan menampilkan atribut model Post.

View menjalankan beberapa widget.

View menyiapkan hasil yang dipasangkan dalam layout (tata letak).

Aksi mengakhiri pembuatan view dan menampilkan hasil akhir kepada pengguna.

Definisi Media

Menurut Paul Long dan Tim Wall (2014), Media adalah bentuk jamak dari medium. Media mengacu pada dasar satu hal antara yang lain. Penggunaan kami mencerminkan konsepsi media komunikasi sebagai saluran dimana pesan disalurkan dan dilalui antara satu orang dengan orang lain atau dari satu sama lain.

Sedangkan menurut terjemahan dari Kamus Besar Bahasa Indonesia, Media adalah alat (sarana) komunikasi seperti koran, majalah, radio, televisi, film, poster, dan spanduk yang terletak di antara dua pihak (orang, golongan, dan sebagainya).

Lalu menurut penjelasan dari halaman Wikipedia, Media dalam komunikasi berasal dari kata "mediasi" karena mereka hadir di antara pemirsa dan lingkungan. Istilah ini sering digunakan untuk menyebutkan media massa.

Berdasarkan ketiga definisi diatas dapat disimpulkan bahwa Media adalah alat atau sarana komunikasi yang berfungsi sebagai saluran, juga sebagai perantara untuk menyalurkan pesan antara satu orang dengan orang lain atau dari satu sama lain (orang, golongan, dan sebagainya).

Konsep Dasar PESSTA+

Definisi PESSTA+

PESSTA+ (Penilaian Sidang Skripsi dan Tugas Akhir Plus) merupakan sebuah perkembangan dari sistem PESSTA. PESSTA+ adalah sebuah sistem validasi jurnal dan hibah yang dilakukan oleh mahasiswa secara online dan mandiri. Guna membuktikan bahwa mahasiswa atau Pribadi Raharja telah membuat artikel ilmiah yang lolos atau telah terbit di jurnal yang diakui oleh SK No 821 Tentang Ketentuan Jurnal Ilmiah Untuk Penilaian Objektif yang Diakui di Perguruan Tinggi Raharja maka perlu dilakukan validasi jurnal di PESSTA+.

Keistimewaan PESSTA+

PESSTA+ menjadi sangat istimewa karena hal-hal yang terdapat pada sistem PESSTA+ membuat pelaksanaan sidang menjadi lebih efektif karena nilai validasi sertifikat sudah tidak perlu dicek manual oleh penguji melainkan penguji hanya perlu mengakses sistem PESSTA+ dan mencari nama peserta sidang tersebut apakah sudah layak atau belum. Peserta sidang bisa submit sendiri validasi sertifikatnya kapanpun dan dimanapun mereka inginkan.

Logo PESSTA+

Logo adalah sebuah gambar atau sekedar sketsa yang memiliki arti tertentu, dan juga mewakili arti dari perusahaan, organisasi, daerah, lembaga, negara, produk, dan hal lainnya yang membutuhkan sesuatu yang singkat dan juga mudah diingat sebagai pengganti dari nama sebenarnya.

Logo harus mempunyai kerangka dasar dan filosofi berupa konsep dengan tujuan membentuk sifat yang berdiri sendiri atau mandiri. Logo pada umumnya dikenal oleh penglihatan atau visual, seperti ciri khas berbentuk warna dan rupa logo tersebut.

Logo PESSTA+ terdiri dari 4 warna yaitu hijau, biru, coklat, dan emas.

Filosofi warna Hijau merupakan warna pertumbuhan, berhubungan dengan kehidupan yang baru dan pembaharuan. Membantu dalam hal pengambilan keputusan, membantu dalam melihat semua sisi dengan jelas. Warna hijau juga melambangkan kampus Raharja.

Filosofi warna emas memiliki arti kesan aktif, kemakmuran dan dinamis. Seperti PESSTA+ yang sangat dinamis.

Filosofi warna biru menghadirkan kesan kekuatan teknologi, air, udara, kebersihan.

Warna hitam memiliki arti warna misteri karena sangat susah untuk didefinisikan secara pasti, yaitu mempunyai dua makna yang tidak selaras dan bertentangan. Dalam satu sisi, hitam menjadi warna yang solid, tegas, dan kuat, yang menggambarkan tentang kekuatan dan kecanggihan sistem PESSTA+ tersebut.

Tujuan PESSTA+

Mempersingkat waktu pelaksanaan yang kurang optimal karena pengecekan validasi sertifikat secara manual

Mengembangkan sistem PESSTA+ lebih baik lagi dengan adanya sistem validasi sertifikat dan dengan adanya data mahasiswa TA/Skripsi beserta tampilan poin sertifikat.

Mahasiswa bisa submit validasi sertifikat secara mandiri dan online kapanpun dan dimanapun mahasiswa inginkan tanpa menunggu saat sidang berlangsung.

Definisi UML

Menurut Seidl, dkk (2015) Unified Modeling Language (UML) adalah konsolidasi praktik terbaik yang telah ada selama bertahun-tahun dalam penggunaan bahasa pemodelan. UML memungkinkan kita untuk menyajikan berbagai aspek sistem perangkat lunak yang berbeda-beda (misalnya, persyaratan, struktur data, arus data, dan arus informasi) dalam kerangka tunggal yang menggunakan konsep berorientasi objek.

Sedangkan menurut Douglas (2014), “UML adalah bahasa yang kaya untuk memodelkan perangkat lunak dan sistem, iklan adalah standar de facto untuk pemodelan perangkat lunak. Ada beberapa alasan untuk ini, dan ini adalah keseluruhan dari semua yang saya percaya, menyumbang kesuksesan UML yang fenomenal”.

Menurut Wrycza (2014), Unified Modeling Language (UML) adalah spesifikasi yang paling banyak digunakan oleh Object Management Group (OMG) dan cara pemodelan tidak hanya struktur sistem, perilaku, dan arsitektur, namun juga proses bisnis dan struktur data. Model UML dapat terdiri dari diagram yang berbeda, yang menggambarkan aspek atau pandangan berbeda dari suatu sistem informasi.

Dari ketiga definisi diatas dapat disimpulkan bahwa UML merupakan salah satu bahasa pemodelan yang terbaik untuk perangkat lunak dan sistem. Cara pemodelan juga tidak selalu hanya di ruang lingkup struktur sistem, perilaku dan arsitektur, namun juga proses bisnis dan struktur data. Dan memiliki beberapa diagram yang berbeda untuk menggambarakan perspektif yang berbeda dari sebuah sistem informasi.

Konsep Dasar Analisis SWOT

=Definisi SWOT

Menurut Seth (2015), Analisis SWOT adalah alat multidimensi untuk analisis strategis: Ini mengidentifikasi faktor internal organisasional (kekuatan dan kelemahan) dan faktor eksternal yang terkait dengan lingkungannya (ancaman dan ancaman); Hal ini juga memungkinkan organisasi untuk memprioritaskan faktor dalam hal dampak yang diharapkan, apakah positif (kekuatan dan peluang) atau negatif (kelemahan dan ancaman) Analisis SWOT tidak memiliki nilai intrinsik tanpa senjata yang digunakan untuk tujuan strategis.

Menurut Sarsby (2016), SWOT telah ada selama beberapa dekade dan dapat diklaim sebagai alat strategi yang paling banyak digunakan di zaman modern. Ini digunakan oleh industri, perdagangan, dan organisasi amal dan sukarela. Di perguruan tinggi, SWOT sering kali dalam kurikulum studi bisnis dan kursus strategi pelatihan. Jika Anda pernah mengajukan pinjaman bank bisnis, kemungkinan bank tersebut ingin melihat analisis SWOT atau sejenisnya.

Lalu menurut Tomohisa Fujii (2014), Analisis SWOT adalah teknik manajemen yang sering digunakan saat menganalisis lingkungan eksternal, lingkungan internal jika strategi manajemen berjalan. Peluang bisnis yang memanfaatkan keuntungan perusahaan mengeksplorasi apa adanya dan mengulas apakah tidak mungkin untuk menghindari ancaman oleh keuntungan perusahaan.

Berdasarkan ketiga penelitian diatas, dapat disimpulkan bahwa analisis SWOT adalah alat multidimensi untuk analisis strategis untuk mengidentifikasi faktor internal atau eksternal dari suatu organisasi, dan juga faktror positif-negatifnya dan dapat diklaim sebagai alat strategi yang paling banyak digunakan di jaman modern untuk untuk memangaatkan peluang bisnis.

Keuntungan dan Kerugian Analisis SWOT

Analysis SWOT memiliki beberapa keuntungan dan kerugian, dikutip dari buku “SWOT Analysis” milik Alan Sarsby (2016), dapat dijabarkan beberapa keunggulan dan kerugian sebagai berikut:

Keunggulan, SWOT memiliki banyak kelebihan, beberapa di antaranya adalah:

SWOT mudah dimengerti - diagram sederhana dan tidak ada matematika.

SWOT berlaku untuk banyak tingkatan dalam organisasi - dari individu, tim, unit bisnis atau divisi, dan strategi perusahaan.

SWOT dapat diterapkan pada kedalaman yang berbeda - perawatan ringan untuk keadaan yang lebih sederhana, hingga penanganan yang sangat rinci untuk masalah yang lebih besar atau kompleks.

SWOT sangat visual, sehingga mudah untuk berkomunikasi dengan pemangku kepentingan lainnya.

Kekurangan - Meski memiliki popularitas dan keunggulan di atas, SWOT memiliki beberapa kelemahan. Beberapa di antaranya meliputi:

Menggunakan data berkualitas buruk termasuk anekdot, desas-desus, dan faktor-faktor yang dinyatakan sebagai generalisasi.

Menggunakan data yang bias oleh persepsi, kepercayaan, tipe kepribadian dan preferensi.

Tidak memisahkan unsur analisis pengumpulan data, evaluasi, dan pengambilan keputusan yang konsekuen.

Mudah untuk mengabaikan para pangeran yang mendasari yang mengarah pada faktor-faktor yang ditugaskan ke area analisis yang salah - dan akibatnya menghasilkan strategi yang tidak benar.

Terminologi SWOT

SWOT memiliki nomenklatur sendiri, atau jargon. Kosa kata dasar meliputi:

Faktor: Faktor adalah data atau informasi yang relevan. SWOT didominasi kerangka pengumpulan data dan informasi yang mencatat faktor masukan. Dalam penggunaan praktis, keempat kotak masing-masing memegang daftar faktor, kemudian menjadi daftar butir peluru dengan dokumentasi pendukung.

Faktor internal: Faktor internal adalah faktor yang anda atau organisasi anda kendalikan. Strengths dan Weaknesses adalah faktor internal.

Faktor eksternal: Faktor eksternal adalah faktor yang anda atau organisasi anda kendalikan sedikit atau tidak sama sekali. Opportunities dan Threats adalah faktor eksternal.

Faktor yang membantu: Faktor yang membantu adalah hal yang membantu kesuksesan anda. Strengths dan Opportuinities sangat membantu.

Faktor-faktor yang membahayakan: Faktor-faktor yang berbahaya adalah faktor-faktor yang menghalangi atau menghalangi keberhasilan anda. Weaknesses dan Threats merupakan yang membahayakan.

Kuadran SWOT

Strengths

Strengths bersifat internal dan membantu sehubungan dengan tujuan SWOT. Strengths adalah faktor yang mendukung Opportunity atau mengatasi Threats. Strenghts bisa meliputi:Kekuatan finansial: neraca yang kuat, arus kas, peringkat kredit.

Keuntungan teknologi: tanaman, mesin, know-how.

Layanan pelanggan: dalam pemasaran, penjualan, servis, reputasi.

Orang: berbakat, berdedikasi, terampil, terlatih

Weaknesses

Weaknesses bersifat internal dan berbahaya sehubungan dengan tujuan SWOT. Weaknesses adalah faktor yang berakibat tidak dapat memanfaatkan kesempatan, atau rentan terhadap Threats. Weaknesses bisa meliputi:Kelemahan finansial seperti rasio hutang-likuiditas tinggi.

Teknologi atau proses lama atau tidak fleksibel.

Kelemahan layanan pelanggan, misalnya, waktu pengiriman yang lama atau komunikasi pelanggan yang buruk.

Ketrampilan kekurangan atau moral karyawan yang buruk.

Opportunities

Opportunities adalah faktor eksternal dan membantu di mana anda tidak memiliki kendali, tetapi bisa membantu. Opportunities muncul dari banyak sumber, misalnya:Pesaing menarik diri dari, atau memasuki, pasar.

Tren sosial baru.

Inovasi teknologi.

Perundang-undangan yang membatasi yang dapat dipandang sebagai sesuatu yang menguntungkan jika ini merupakan ancaman bagi pesaing Anda.

Peluang bisa berwujud, seperti produk baru, atau tidak berwujud seperti reputasi yang disempurnakan.

Threats

Threats adalah faktor eksternal dan berbahaya yang tidak dapat anda kendalikan. Threats juga bisa berwujud atau tidak berwujud. Threats yang berwujud bisa menjadi tawaran pengambilalihan yang bermusuhan, pesaing baru, atau pencurian. Threats tak berwujud meliputi, potensi kehilangan reputasi atau faktor kerusakan merek.

Definisi HIPO

Menurut Praptiningsih (2012:03) HIPO (Hirarchy Plus Input Process Output) yaitu alat bantu yang digunakan untuk membuat spesifikasi program yang merupakan struktur yang berisi diagram dimana di dalam program ini berisi input yang diproses dan menghasilkan output”.

Sedangkan menurut Wikipedia, HIPO (hierarchical input process output) adalah teknik bantuan desain dan dokumentasi analisis sistem dari tahun 1970an, digunakan untuk mewakili modul sistem sebagai hierarki dan untuk mendokumentasikan setiap modul.

Dari dua definisi diatas dapat ditarik kesimpulan bahwa HIPO adalah alat bantu yang digunakan untuk membuat spesifikasi program dan mewakili modul sistem sebagai hierarki dan mendokumentasikan setiap modul.

Konsep Dasar Literature Review

Definisi Literature Review

Menurut Machi dan Mc Evoy (2014), literature review adalah dokumen tertulis yang menyajikan kasus yang diajukan secara logis yang didasarkan pada pemahaman komprehensif tentang pengetahuan terkini mengenai topik studi. Kasus ini membentuk tesis yang meyakinkan untuk menjawab pertanyaan penelitian ini.

Menurut Aveyard (2014), literature review adalah studi komprehensif dan interpretasi literatur yang membahas topik tertentu. Jika literatur review anda merupakan tinjauan awal sebelum melakukan studi yang lebih besar, tujuan peninjauan ini adalah untuk memberikan catatan penting tentang literatur di area tertentu untuk mendemonstrasikan mengapa penelitian baru diperlukan.

Menurut Onwuegbuzie dan Frels (2016), literature review adalah cara paling efektif bukan hanya untuk mengenal temuan sebelumnya namun juga dengan metodologi penelitian yang digunakan dalam penelitian sebelumnya. Paling umum, tinjauan literatur muncul baik dalam bagian pendahuluan dari sebuah laporan penelitian, atau merupakan bagian yang disajikan tepat setelah bagian pendahuluan jika tinjauan dilakukan untuk menginformasikan penelitian primer.

Berdasarkan ketiga definisi diatas dapat diambil kesimpulan, literature review adalah dokumen tertulis yang menyajikan kasus-kasus secara logis serta didasarkan pemahaman komprehensif dan interpretasi litarature tertentu. Hal tersebut merupakan cara paling efektif bukan hanya untuk mengenal temuan sebelumnya namun juga dengan metodologu penelitian yang digunakan dalam penelitian sebelumnya.

Konteks Literature Review

Tinjauan literatur tersebar luas dalam dunia akademis dan pengembangan kebijakan. Namun, tinjauan literatur biasanya dipamerkan dalam tiga konteks tertentu:

Sebagai komponen utama disertasi, tesis atau penyampaian akademik lainnya.

Sebagai publikasi peer-review, biasanya dalam jurnal atau, tergantung pada disiplin, sebagai bab buku.

Sebagai laporan hasil penelitian yang didanai atau penelitian atau konsultasi lainnya.

Masing-masing konteks ini membentuk produk ulasan akhir. Misalnya, tinjauan pustaka sebagai bagian dari disertasi atau tesis harus inovatif.

Literature Review

Dalam penelitian yang dilakukan oleh Edy Djauhari Purwakusumah, Mohamad Rafi, Utami Dyah Safitri, Waras Nurcholis, Muhammad Agung Zaim Adzkiya yang berjudul “Identifikasi dan Autentikasi Jahe Merah Menggunakan Kombinasi Spektroskopi FTIR dan Kemometrik” Spektroskopi FTIR dan kombinasinya dengan analisis komponen utama dan analisis diskriminan telah digunakan untuk identifikasi dan autentikasi jahe merah dari dua spesies yang berkerabat dengannya yaitu jahe emprit dan jahe gajah. Seluruh contoh dibuat spektrum FTIR pada kisaran bilangan gelombang 4000-400 cm-1 dan diberi perlakuan pendahuluan seperti normalisasi dan koreksi garis dasar. Kombinasi spektrum FTIR dengan beberapa metode kemometrik seperti analisis komponen utama dan analisis diskriminan digunakan untuk membedakan ketiga varietas jahe. Analisis diskriminan dapat mengelompokkan ketiga varietas jahe sesuai dengan jenis varietasnya. Metode yang dikembangkan ini dapat digunakan untuk tujuan identifikasi dan autentikasi jahe merah.

Dalam penelitian yang dilakukan oleh Deden Yusman Maulid dan Nurilmala yang berjudul “DNA Barcoding untuk Autentikasi Produk Ikan Tenggiri” Kebutuhan produk perikanan terus meningkat seiring dengan pertambahan populasi manusia. Keterbatasan bahan baku menyebabkan meningkatnya biaya produksi dan berpotensi menimbulkan kecurangan perdagangan untuk meningkatkan keuntungan sepihak. Ikan Tenggiri (Scomberomorus sp) merupakan ikan perenang cepat dan sering digunakan sebagai bahan baku dalam pembuatan produk perikanan. Proses Pengolahan menyebabkan ikan ini sulit dikenali secara morfologi. Pendekatan molekuler melalui amplifikasi DNA menjadi jalan keluar untuk mengetahui keaslian produk yang telah mengalami perubahan bentuk. Sampel yang telah dikumpulkan terdiri dari baso (Sio), empek-empek (PLm), kerupuk pasar tradisional (KrPsa), dan kerupuk pasar modern (KrLM). dan. Produk tersebut berlabel ikan Tenggiri. Primer yang didesain adalah Cytochrome b dengan target 380bp, merupakan salah satu gene penyandi pada DNA mitokondria. Analisis kesejajaran digunakan untuk mengetahui kedekatan kekerabatan species. Berdasarkan hasil penelitian ini, tiga produk yaitu baso, kerupuk dari pasar modern (KrLM), dan empek-empek diketahui menggunakan bahan baku ikan tenggiri, akan tetapi kerupuk yang diperoleh dari pasar tradisional (KrPsa) tidak terlacak menggunakan bahan baku ikan tenggiri.

Dalam penelitian yang dilakukan oleh Yenni Vetrita dan Nanik Suryo Haryani dengan judul “Validasi Hotspot Modis Indofire Di Provinsi Riau” Dalam penelitian ini telah diuji akurasi hotspot MODIS Indofire di Provinsi Riau pada tahun 2011 menggunakan penggabungan 3 metode, yaitu survei lapangan, buffering 2 km dari hotspot, dan deteksi asap secara visual. Nilai akurasi diperoleh sebesar 43%, dengan commission error 53%, dan omission error 4%. Nilai tersebut hampir menyerupai nilai yang diperoleh dari hasil pengujian akurasi hotspot MODIS di wilayah Brazil yang juga merupakan wilayah tropis. Faktor utama penyebab rendahnya nilai tersebut salah satunya diduga dari kabut tebal yang tidak bisa dideteksi oleh algoritma MODIS saat ini, disamping kendala awan, luas kebakaran, maupun faktor waktu lintasan satelit dengan waktu terjadinya kebakaran. Hasil pengujian hotspot masih banyak didukung oleh pengujian secara visual dan buffering. Hasil pengecekan lapangan yang lebih banyak, diharapkan dapat lebih menunjang pengujian akurasi ini, mengingat pengujian visual pun memiliki banyak keterbatasan terutama kendala awan. Kerjasama dengan pemerintah daerah setempat dalam mendapatkan lokasi pemadaman kebakaran hutan/lahan dan luas kebakaran diharapkan dapat mempertajam hasil pengujian akurasi hotspot MODIS Indofire.

Dalam penelitian yang dilakukan oleh Lestyo Wulandari yang berjudul “Pengembangan Dan Validasi Metode Kromatografi Lapis Tipis Densitometri Untuk Penetapan Kadar Teofilin Dan Efedrin Hidroklorida Secara Simultan Pada Sediaan Tablet” Kombinasi Teofilin dan Efedrin sering digunakan untuk menimbulkan efek aditif dalam meringankan gejala gangguan saluran pernapasan. Penelitian ini bertujuan untuk mengembangkan suatu metode Kromatografi Lapis Tipis (KLT) Densitometri untuk penetapan kadar Teofilin dan Efedrin hidroklorida pada sediaan tablet.

Dalam penelitian yang dilakukan oleh Muthia Aryuni dengan judul “Validasi Modul “Berbagi Untuk Sahabat” Bagi Peer Facilitator Dalam Pencegahan Bullying” Perilaku bullying di sekolah merupakan suatu masalah sosial yang penting, karena memiliki dampak negatif pada kondisi psikologis dan penyesuaian sosial siswa, Ttofi & Farrington (2008). Hasil survey awal yang dilakukan peneliti pada bulan Juli – Agustus 2013, kepada 739 siswa SMA Yogyakarta menyebutkan bahwa 13,53% siswa pernah mengalami bullying dan 53,58% siswa pernah melihat kejadian bullying di sekolah. Program preventif melalui teman sebaya merupakan salah satu upaya yang bisa dilakukan untuk mencegah perilaku bullying di sekolah. Tujuan dari penelitian ini adalah validasi modul pelatihan untuk meningkatkan keterampilan fasilitator teman sebaya melalui metode diskusi kasus, dalam menyampaikan informasi antibullying. Desain penelitian yang digunakan adalah untreated control group design with pre-test and post-test (Shadish, Cook, Campbell, 2002). Analisis data kuantitatif menggunakan statistik non parametrik uji Mann-Whitney U test dengan menganalisis gain score. Hasil analisis menunjukkan adanya perbedaan gain score yang signifikan pada keterampilan kelompok eksperimen dibandingkan dengan kelompok kontrol, yang berarti bahwa hipotesis diterima dengan Z= - 4,172 dan signifikansi p=0,001 (p<0,01).

Dalam penelitian yang dilakukan oleh Joseph Bonneau, Cormac Herley, Paul C. van Oorschot, Frank Stajano yang berjudul “The Quest to Replace Passwords: A Framework for Comparative Evaluation of Web Authentication Schemes” Kami mengevaluasi dua dekade proposal untuk mengganti kata sandi teks untuk otentikasi pengguna tujuan umum di web dengan menggunakan seperangkat manfaat dua puluh lima kegunaan, deployability dan keamanan yang mungkin disediakan oleh skema ideal. Lingkup proposal yang kami survei juga ekstensif, termasuk perangkat lunak manajemen kata sandi, protokol login federasi, skema kata kunci grafis, skema otentikasi kognitif, satu kali kata sandi, token perangkat keras, skema bantuan telepon dan biometrik. Pendekatan komprehensif kami mengarah pada wawasan penting tentang kesulitan mengganti kata sandi. Tidak hanya skema yang tidak diketahui mendekati pemberian semua manfaat yang diinginkan: bahkan tidak ada set lengkap manfaat yang diberikan oleh kata kunci lawas. Secara khusus, ada beragam pilihan dari skema yang menawarkan sedikit manfaat keamanan di luar kata kunci lawas, yang menawarkan manfaat keamanan yang signifikan sebagai imbalan karena lebih mahal untuk digunakan atau lebih sulit untuk digunakan. Kami menyimpulkan bahwa banyak proposal akademis telah gagal untuk mendapatkan daya tarik karena peneliti jarang mempertimbangkan kendala dunia nyata yang cukup beragam. Di luar analisis kami terhadap skema saat ini, kerangka kerja kami menyediakan metodologi evaluasi dan tolok ukur untuk proposal autentifikasi web masa depan.

Penelitian yang dilakukan oleh Ping Guo, Jin Wang, Xue Hua Geng, Chang Seob Kim, Jeong-Uk Kim yang berjudul “A Variable Threshold-Value Authentication Architecture for Wireless Mesh Networks” Menjeleaskan bahwa Wireless Mesh Networks (WMNs) memainkan peran yang sangat penting dalam "mil terakhir" dalam berbagai akses jaringan nirkabel dengan dukungan infrastruktur. Hal ini diperlukan untuk memberikan keamanan yang terjamin sambil meminimalkan perubahan topologi WMN dengan mempertimbangkan otentikasi cepat dari terminal seluler dan permintaan untuk beralih cepat di antara jaringan nirkabel yang berbeda. Dalam makalah ini, kami mengusulkan sebuah paradigma desain baru menuju otentikasi yang ringan dan toleran untuk WMNs berorientasi layanan, yang diberi nama arsitektur Variable Threshold-value Authentication (VTA). Di satu sisi, kemampuan toleransi intrusi VTA dipastikan untuk merancang serangkaian mekanisme yang diaktifkan node untuk tetap memiliki nilai ambang batas dan n kunci privat sistem tidak berubah. Di sisi lain, VTA mengubah nilai ambang t dan n ketika node meninggalkan / bergabung dengan grup server otentikasi. Hasil analisis dan simulasi menunjukkan bahwa VTA tidak hanya dapat mengatasi kelemahan skema nilai ambang statis tersebut, namun juga meningkatkan biaya sistem dibandingkan dengan skema yang tidak dilengkapi dengan mekanisme ambang batas untuk WMNs.

Dalam penelitian yang dilakukan oleh Morris J. Dworkin yang berjudul “Recommendation for Block Cipher Modes of Operation: The CMAC Mode for Authentication” Rekomendasi ini menentukan algoritma kode otentikasi pesan (MAC) yang didasarkan pada cipher blok kunci simetris. MAC berbasis cipher ini disingkat CMAC, analog dengan singkatan untuk hash function-based MAC, HMAC, yang distandarisasi di FIPS Pub. 198. CMAC mungkin sesuai untuk sistem informasi di mana cipher blok yang disetujui lebih mudah tersedia daripada fungsi hash yang disetujui. Algoritma dasar Cipher Block Chaining MAC (CBC-MAC) memiliki kekurangan keamanan. Inti dari algoritma CMAC adalah variasi dari CBC-MAC yang diusulkan Black dan Rogaway dan dianalisis dengan nama XCBC di Ref. dan diserahkan ke NIST di Ref. Algoritma XCBC secara efisien mengatasi kekurangan keamanan CBC-MAC. Iwata dan Kurosawa mengusulkan perbaikan XCBC dan menamai algoritma yang dihasilkan One-Key CBC-MAC (OMAC) di Ref. dan di Ref., penyerahan awal mereka ke NIST; Mereka kemudian mengajukan OMAC1 , penyempurnaan OMAC, dan analisis keamanan tambahan. Variasi OMAC1 secara efisien mengurangi ukuran kunci XCBC. CMAC setara dengan OMAC1.